- Wyprzedaż!

Opis produktu: Kurs Jak zadbać o bezpieczeństwo w IT - Arkadiusz Wrzos

Kurs Jak zadbać o bezpieczeństwo w IT to przede wszystkim nauka unikania zagrożeń i dbania o bezpieczeństwo pracy w branży IT i powiązanych. Powszechność przedstawionych zagadnień sprawia, że jest on przydatny każdemu, kto korzysta z komputera i Internetu na co dzień. Kurs na poziomie podstawowym.

Omówienie treści kursu

- Przygotowanie stanowiska pracy w firmie oraz podczas home office

- Obrona przed zagrożeniami typu keylogger, malware, spyware

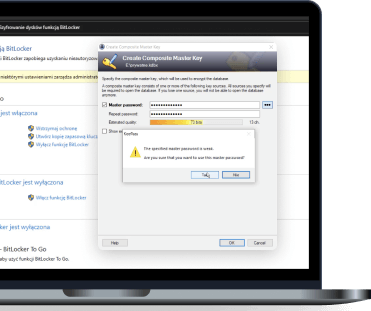

- Szyfrowanie i zabezpieczanie danych przed atakami i przypadkowym usunięciem

- Bezpieczne korzystanie z poczty elektronicznej i przeglądarki

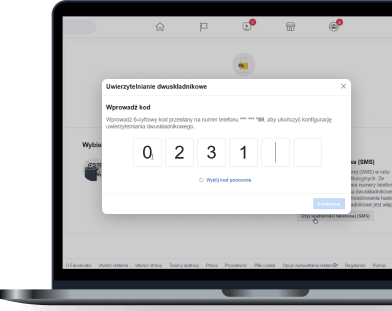

- Ochrona loginów i haseł oraz bezpieczne posługiwanie się nimi

- Wykrywanie prób oszustwa podczas rozmów telefonicznych

- Zabezpieczanie smartfona i tabletu przed włamaniem

- Kontrola stanu bezpieczeństwa komputera za pomocą odpowiednich narzędzi

|

Uzyskane rekomendacje możesz dodać do swojego profilu LinkedIn lub uzupełnić o nie swoje CV. |

Naucz się bronić przed oszustami

Nie każdy potrafi trafnie identyfikować zagrożenia i bronić się przed próbami podszywania się w Sieci. Czasami odróżnienie oficjalnej witryny od próbującej wyłudzić dane nie jest tak oczywiste, jak się wydaje. Narzędziem w rękach oszustów mogą stać się także telefon i skrzynka mailowa. Kursanci uczą się zatem zasad bezpieczeństwa w IT stosowanych w pracy zawodowej i przy “prywatnym przeglądaniu” Sieci. Szkolenie pozwala każdemu zdobyć umiejętności przydatne w dobie Internetu i informacji praktycznie na każdym kroku.

Cyberbezpieczeństwo na każdym kroku

Znaczna część włamań do systemów informatycznych poprzedzona jest oszustwami. Łamanie systemów to także wykorzystywanie niewiedzy i niedbałości użytkowników. Szkolenia z cyberbezpieczeństwa to standard w wielu przedsiębiorstwach i instytucjach - aspekt niebagatelny, gdy chodzi o newralgiczne dane. Kurs jest przydatny dla pracodawców, którzy chcą uodpornić kadrę i administrowane przez nią systemy na skutki nieuczciwych, coraz bardziej powszechnych praktyk.

Kurs przyjazny początkującym

Każdy kiedyś zaczynał. Czasami staż poruszania się w Sieci nie idzie w parze z ogólną świadomością zagrożeń. Szkolenie nie wymaga od adeptów wiedzy na temat wirusów, działania sieci komputerowych, oprogramowania czy technik manipulacji stosowanych przez oszustów. Przedstawione przykłady są skupione wokół praktyki. Wiedzę z wykładów przyswoi z pewnością każdy, kto potrafi obsługiwać przeglądarkę.

Najważniejsze elementy kursu

- Bezterminowy dostęp, w tym dostęp mobilny 24/7

- 7 godzin szkolenia

- Testy i zadania

- 44 wykłady

- 27 pytań testowych

- Certyfikat ukończenia

Uzupełnienie kursu

Cyberbezpieczeństwo to przedmiot studiów z dziedziny bezpieczeństwa. Szeroka tematyka skłoniła Strefę Kursów do przygotowania innych szkoleń - zachęcamy także do zapoznania się z kursem Kurs Podstawy bezpieczeństwa w Internecie dla każdego - wersja ON-LINE. Inne kursy video można znaleźć tutaj.

Spis treści1. Wprowadzenie

|